Stories

-

![هدنة المضيق ومفاوضات إسلام آباد]()

هدنة المضيق ومفاوضات إسلام آباد

RT STORIES

باكستان تطلق مركزا إعلاميا خاصا لتغطية المفاوضات الأمريكية الإيرانية

![باكستان تطلق مركزا إعلاميا خاصا لتغطية المفاوضات الأمريكية الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيويورك تايمز: "كرت بلانش" لوفد طهران في إسلام آباد لاتخاذ قرارات نهائية دون العودة للمركز

![نيويورك تايمز: "كرت بلانش" لوفد طهران في إسلام آباد لاتخاذ قرارات نهائية دون العودة للمركز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة "تسنيم" تكشف تفاصيل حاسمة قبيل لقاء الوفد الإيراني برئيس وزراء باكستان

![وكالة "تسنيم" تكشف تفاصيل حاسمة قبيل لقاء الوفد الإيراني برئيس وزراء باكستان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زعيم الديمقراطيين يصف حرب ترامب بـ"المتهورة" ويطالب بإنهائها فورا

![زعيم الديمقراطيين يصف حرب ترامب بـ"المتهورة" ويطالب بإنهائها فورا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رسالة إيرانية لواشنطن قبيل المفاوضات.. قاليباف يحمل على متن طائرته صور أطفال قتلوا بقصف أمريكي

![رسالة إيرانية لواشنطن قبيل المفاوضات.. قاليباف يحمل على متن طائرته صور أطفال قتلوا بقصف أمريكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير: أين روبيو من مفاوضات إيران؟

![خبير: أين روبيو من مفاوضات إيران؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قاليباف قبيل بدء مفاوضات إسلام آباد: لدينا حسن نية لكن لا نثق بالأمريكيين

![قاليباف قبيل بدء مفاوضات إسلام آباد: لدينا حسن نية لكن لا نثق بالأمريكيين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فانس في الواجهة.. طهران تفرض إيقاعها في مفاوضات إسلام أباد وتحصد ما تريد

![فانس في الواجهة.. طهران تفرض إيقاعها في مفاوضات إسلام أباد وتحصد ما تريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة المضيق ومفاوضات إسلام آباد]() هدنة المضيق ومفاوضات إسلام آباد

هدنة المضيق ومفاوضات إسلام آباد

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

بكلمات مؤثرة.. قائد ليفربول يوجه رسالة الوداع إلى صلاح وروبرتسون (صورة)

![بكلمات مؤثرة.. قائد ليفربول يوجه رسالة الوداع إلى صلاح وروبرتسون (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نعيش في مدريد.. سيميوني يرد على شكوى برشلونة حول التحكيم بطريقة ذكية (فيديو)

![نعيش في مدريد.. سيميوني يرد على شكوى برشلونة حول التحكيم بطريقة ذكية (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"سعيد برحيل محمد صلاح".. سلوت يكشف خطة ليفربول في موسم الانتقالات المقبل بتصريحات مفاجئة

!["سعيد برحيل محمد صلاح".. سلوت يكشف خطة ليفربول في موسم الانتقالات المقبل بتصريحات مفاجئة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

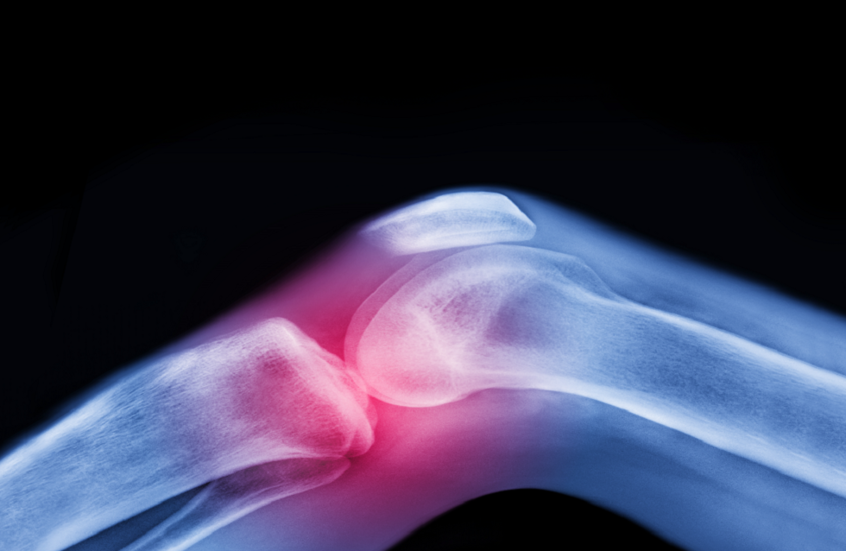

أول تعليق من الزمالك حول إصابة نجمه أمام شباب بلوزداد (فيديو)

![أول تعليق من الزمالك حول إصابة نجمه أمام شباب بلوزداد (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رد فعل جمهور ريال مدريد بعد التعادل مع جيرونا (فيديو)

![رد فعل جمهور ريال مدريد بعد التعادل مع جيرونا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الزمالك يهزم شباب بلوزداد الجزائري بهدف برازيلي (فيديو)

![الزمالك يهزم شباب بلوزداد الجزائري بهدف برازيلي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![لبنان تحت النيران الإسرائيلية]()

لبنان تحت النيران الإسرائيلية

RT STORIES

لبنان: 12 قتيلا في غارات إسرائيلية منذ الصباح وحزب الله يستهدف ثكنات ومواقع حدودية (فيديو)

![لبنان: 12 قتيلا في غارات إسرائيلية منذ الصباح وحزب الله يستهدف ثكنات ومواقع حدودية (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيل تبلغ لبنان رفضها القاطع لوقف إطلاق النار مع "حزب الله" قبيل مفاوضات واشنطن

![إسرائيل تبلغ لبنان رفضها القاطع لوقف إطلاق النار مع "حزب الله" قبيل مفاوضات واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حصيلة ضحايا لبنان تتجاوز 1900 قتيل منذ 2 مارس وسط استمرار الغارات (فيديو+صور)

![حصيلة ضحايا لبنان تتجاوز 1900 قتيل منذ 2 مارس وسط استمرار الغارات (فيديو+صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله" ينفذ أكثر من 50 عملية ويستخدم صواريخ نوعية ضد إسرائيل "ردا على خرق اتفاق وقف النار"

!["حزب الله" ينفذ أكثر من 50 عملية ويستخدم صواريخ نوعية ضد إسرائيل "ردا على خرق اتفاق وقف النار"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصعيد ليلي على الجبهة الشمالية.. عشرات الصواريخ والمسيرات من لبنان تستهدف الجليل

![تصعيد ليلي على الجبهة الشمالية.. عشرات الصواريخ والمسيرات من لبنان تستهدف الجليل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أكسيوس: واشنطن وبيروت تطلبان من إسرائيل تعليقا مؤقتا لهجماتها على حزب الله قبيل المفاوضات المرتقبة

![أكسيوس: واشنطن وبيروت تطلبان من إسرائيل تعليقا مؤقتا لهجماتها على حزب الله قبيل المفاوضات المرتقبة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![لبنان تحت النيران الإسرائيلية]() لبنان تحت النيران الإسرائيلية

لبنان تحت النيران الإسرائيلية

-

![فيديوهات]()

فيديوهات

RT STORIES

نائب الرئيس الأمريكي يصل إلى إسلام أباد

![نائب الرئيس الأمريكي يصل إلى إسلام أباد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة وصول طائرة الوفد الإيراني إلى باكستان

![لحظة وصول طائرة الوفد الإيراني إلى باكستان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة وصول الوفد الإيراني إلى إسلام آباد

![لحظة وصول الوفد الإيراني إلى إسلام آباد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لعمليات برية وغارات جوية نفذها الجيش الإسرائيلي ضد "حزب الله"

![مشاهد لعمليات برية وغارات جوية نفذها الجيش الإسرائيلي ضد "حزب الله"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صاروخ من "حزب الله" يستهدف موقف سيارات في صفد

![صاروخ من "حزب الله" يستهدف موقف سيارات في صفد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيديو متداول لفتاة من بيروت يوثق فوضى وذعرا أثناء أعنف الغارات الإسرائيلية على لبنان

![فيديو متداول لفتاة من بيروت يوثق فوضى وذعرا أثناء أعنف الغارات الإسرائيلية على لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

أوربان يدعو الاتحاد الأوروبي لاستئناف واردات النفط والغاز من روسيا والإقرار بفشل سياسة عزل موسكو

![أوربان يدعو الاتحاد الأوروبي لاستئناف واردات النفط والغاز من روسيا والإقرار بفشل سياسة عزل موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوربان: أوكرانيا خسرت الصراع منذ زمن وطموحها للاندماج بالغرب عبر الناتو والاتحاد الأوروبي غير واقعي

![أوربان: أوكرانيا خسرت الصراع منذ زمن وطموحها للاندماج بالغرب عبر الناتو والاتحاد الأوروبي غير واقعي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لافروف يكشف مفتاح حل النزاع الأوكراني

![لافروف يكشف مفتاح حل النزاع الأوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: هدنة عيد الفصح التي أعلنها بوتين في أوكرانيا تحمل طابعا إنسانيا بحتا

![الكرملين: هدنة عيد الفصح التي أعلنها بوتين في أوكرانيا تحمل طابعا إنسانيا بحتا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اعتقال عميل أوكراني في ماريوبول

![اعتقال عميل أوكراني في ماريوبول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: بوتين يعلن عن هدنة مؤقتة مع أوكرانيا بمناسبة عيد الفصح

![الكرملين: بوتين يعلن عن هدنة مؤقتة مع أوكرانيا بمناسبة عيد الفصح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

"البقاء دائما خطوة إلى الأمام".. خبيرة: الذكاء الاصطناعي يمكنه اختراق كلمات المرور في دقائق معدودة

أصبح الذكاء الاصطناعي أداة تسرع من عملية اختراق كلمات المرور، حيث يساعد القراصنة على تخمين التركيبة الصحيحة، حتى وإن كانت معقدة للغاية، في غضون دقائق معدودة.

وقالت المهندسة التحليلية في شركة "غازإنفورم سيرفيس" يكاترينا إيديمسكايا: "الذكاء الاصطناعي يعمل على تسريع اختراق كلمات المرور بشكل كبير. الخوارزميات الحديثة، مثل PassGAN، التي تم تدريبها على قواعد بيانات ضخمة من المعلومات المسربة، قادرة على توقع التركيبات المحتملة لكلمات المرور بدقة عالية".

وأضافت: "نتيجة لذلك، حتى كلمات المرور المعقدة، إذا كانت تتبع أنماطا شائعة، يمكن اختراقها في غضون دقائق. وهذا يجعل الحماية التقليدية غير موثوقة ويجبر المستخدمين على الانتقال إلى طرق أكثر تقدمًا للحماية".

بالإضافة إلى ذلك، يتيح الذكاء الاصطناعي للمتسللين غير الخبراء تنفيذ عمليات اختراق معقدة. على سبيل المثال، يمكنه تحليل كميات هائلة من البيانات بسرعة وتحديد نقاط الضعف في أنظمة الأمان: في السابق، كان اكتشاف الثغرات الأمنية في الشركات الكبيرة يستغرق أسابيع، بينما يمكن للذكاء الاصطناعي تحديدها في ثوان ويقترح على الفور أفضل طرق الاختراق. كما تساعد الشبكات العصبية المجرمين على البقاء غير مرئيين من خلال تغيير البصمات الرقمية.

ويعمل الذكاء الاصطناعي أيضا على تحسين هجمات التصيد الاحتيالي (Phishing): حيث يقوم بإنشاء رسائل خالية من الأخطاء، مما يصعب تمييزها عن الرسائل الرسمية من البنوك أو الهيئات الحكومية أو الشركات.

وأشارت الخبيرة إلى أن روبوتات الدردشة المدعومة بالذكاء الاصطناعي قادرة على إجراء محادثات في الوقت الفعلي، مع التكيف مع أسلوب تواصل الضحية، مما يزيد بشكل كبير من احتمالية نجاح الخداع.

وتوصي إيديمسكايا: "للحماية من التهديدات الجديدة، يجب اتباع نهج شامل. من المهم استخدام كلمات مرور معقدة وفريدة من نوعها ومديري كلمات المرور، وتفعيل المصادقة الثنائية، وتحديث البرامج بانتظام لإغلاق أي ثغرات أمنية محتملة. كما يجب الانتباه إلى النظافة الرقمية – التحقق من مرسلي الرسائل، وعدم النقر على الروابط المشبوهة، واستخدام الأدوات التي تمنع التصيد الاحتيالي".

وأضافت الخبيرة أن دور الشبكات العصبية في مجال الأمن السيبراني سيزداد في السنوات القادمة سواء في الهجمات أو في الحماية: "لقد غير الذكاء الاصطناعي بالفعل عالم الأمن السيبراني، ودوره في الهجمات والحماية سيستمر في النمو. الشيء الرئيسي هو عدم الاسترخاء والبقاء دائمًا خطوة إلى الأمام".

المصدر: RT

إقرأ المزيد

روسيا.. الذكاء الاصطناعي يساعد في اكتشاف شبكة احتيال

أعلنت المتحدثة باسم وزارة الداخلية الروسية إيرنا فولك أن قوات الأمن الروسية تمكنت من اكتشاف شبكة من المحتالين تستخدم خوادم افتراضية في أوروبا للتحكم في المكالمات عن بعد.

علماء: الاعتماد المفرط على روبوتات الدردشة عادة ضارة

أجرى مختبر MIT الإعلامي وشركة OpenAI دراسة مشتركة لتحليل تأثير استخدام روبوتات الدردشة القائمة على الذكاء الاصطناعي مثل ChatGPT على الرفاهية العاطفية والاجتماعية للمستخدمين.

أكاديمي روسي: لا يمكن للذكاء الاصطناعي أن يحل محل العلماء

أكد الأكاديمي الروسي إيغور كالييف أن "المبادئ الأساسية للبحث عن قوانين في مجموعات البيانات يجب صياغتها أولا من قبل العلماء، ثم تدريب الذكاء الاصطناعي عليها".

اختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام"

ذكرت مواقع مهتمة بشؤون التقنية أن شركة "ميتا" بدأت باختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام".

عالم الهاكرز.. مخاطر الجرائم الإلكترونية

في العصر الرقمي، نحن نمضي الجزء الأكبر من حياتنا في الفضاء السيبراني. نتسوق عبر الإنترنت. نكون صداقات عبر الإنترنت، نعمل ونرتاح عبر الإنترنت.

التعليقات